Компания Checkpoint сообщила о выявлении вредоносного ПО GodLoader, написанного на языке GDScript и использующего открытый игровой движок Godot для своего выполнения (движок Godot применяется как платформа для запуска). Написание кода на GDScript позволило распространять вредоносные программы среди любителей компьютерных игр под видом модов к играм и игровых ресурсов в формате pck, обрабатываемых движком Godot. Использование GDScript также дало возможность не зависеть от операционной системы, которая установлена у пользователя (Windows, macOS, Linux, Android и iOS).

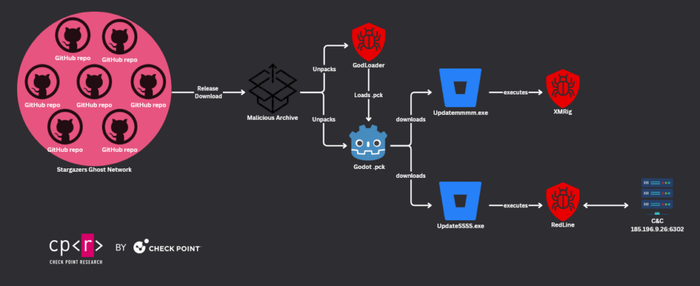

Так как для выполнения программ на GDScript требуется наличие движка Godot, основной целью атаки были пользователи игр на данном движке. Самые ранние варианты нового вредоносного ПО датированы 29 июня. Всего зафиксировано более 17 тысяч систем поражённых GodLoader. Как правило жертвы атаки загружали со сторонних ресурсов и подставных репозиториев на GitHub непроверенные pck-архивы c интегрированным GodLoader. После выполнения размещённого в архиве скрипта на языке GDScript, GodLoader осуществлял загрузку и запуск дополнительных вредоносных компонентов, совершающих такие действия как майнинг криптовалюты и отправку с системы пользователя сохранённых паролей и ключей доступа.